以 DevOps 速度安全地交付创新应用

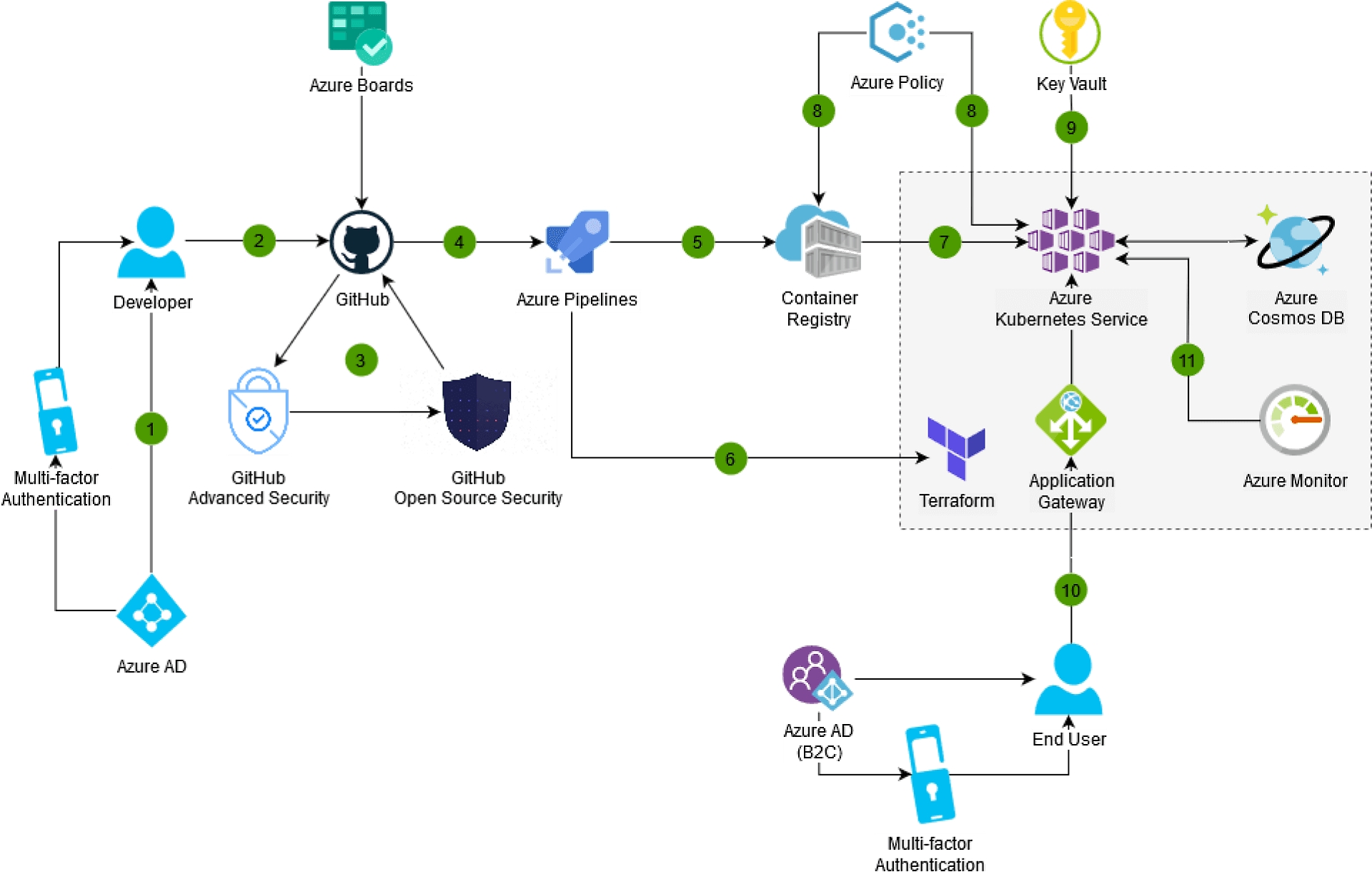

随着新型网络安全攻击的增加,可通过在开发周期的早期集成安全性来增强开发环境和软件供应链。DevSecOps 将 GitHub 与 Azure 产品和服务相结合,促进了 DevOps 和 SecOps 团队之间的协作。使用完整的解决方案以 DevOps 速度提供更安全、更具创新性的应用。

通过让组织中的所有人都参与构建和运行安全应用程序,来帮助保护你的环境。“左移”安全性是指在开发的早期阶段(从计划到开发、打包和部署)纳入安全思维。使用 Microsoft Visual Studio 和 GitHub 将安全性集成到开发人员工作流中,在代码评审期间自动检测潜在的安全漏洞。

在对应用程序使用第三方代码和开源软件时,更好地控制软件供应链。使用 Azure 和 GitHub 产品和服务自信地进行开发,这些产品和服务可检查生产中的代码并跟踪在使用的第三方组件来提高安全性。

利用一组丰富的 Azure 服务,使应用程序操作起来更方便、更安全。在托管应用程序平台(包括 Kubernetes)上运行代码,并利用受信任的服务更安全地管理密钥、令牌和机密。通过策略增强对环境安全性的信心。通过利用适用于应用程序和基础结构的实时监视解决方案,确保操作顺畅且安全。

通过严格的访问控制帮助保护应用程序、代码和基础结构。Azure 为组织的内部用户和访问应用程序的外部使用者提供领先的标识服务。使用 DevSecOps 工具和标识平台安全地访问 GitHub 上的代码,管理 Azure 资源的粒度权限,并为应用程序提供身份验证和授权服务。

利用一套完整的产品和服务,或仅选择所需的产品和服务

获取有助于保护应用代码、依赖项和机密的高级功能,这些功能适用于 GitHub 和 Azure DevOps

- 通过业界领先的语义代码分析引擎 CodeQL 来识别代码中的漏洞。

- 使用适用于安全警报和自动安全更新的 Dependabot 识别和修正依赖项中的安全问题。

- 自动获取通知,并通过机密扫描在将凭据错误地提交到源代码管理时阻止推送。

自信地构建生产就绪的容器映像,并提供完整的端到端可跟踪性。如果使用 Azure Pipelines 进行持续集成和持续交付 (CI/CD),代码将在每次提交时进行编译并打包到 Docker 容器中,然后自动部署测试环境。跟踪每个映像的提交、工作项和项目,了解在环境中运行的代码。

使用 GitHub Actions 可在任何 GitHub 事件(如推送、创建问题或推出新版本)发生时自动运行软件工作流。为你使用的服务组合和配置操作,并为同时跨多个操作系统进行测试的矩阵工作流节省时间。构建、测试和部署代码,并支持所选的任何语言。

使用 Azure 容器注册表生成、存储、保护、扫描、复制和管理容器映像和项目。使用 Microsoft Defender for Cloud 通过自动扫描识别 CI/CD 工作流中易受攻击的容器映像。

从使用 Azure 资源管理器 (ARM) 或其他模板安全配置云基础结构即代码 (IaC) 开始,以最小的工作负担快速载入开发人员。应用并实施模板化配置,以确保整个组织中实现一致的安全性,与 Microsoft Defender for Cloud IaC 模板扫描配合使用,以最大程度地减少影响生产环境的云错误配置。

使用基础结构即代码解决方案(例如 Terraform)直接从 CI/CD 管道部署 AKS 群集。

使用 Azure Policy 与 AKS,帮助确保操作符合要求。

使用 Azure Key Vault 安全地存储和管理密钥、证书、令牌和其他机密,以便应用程序可以在运行时加载它们,同时避免将密钥包含在应用程序代码中的风险。通过在硬件安全模块 (HSM) 中导入和生成密钥,增强 FIPS 140-2 级别 2 和级别 3 合规性的安全性。

结合来自 GitHub Advanced Security 或适用于 Azure DevOps 的 GitHub Advanced Security 的机密扫描,防止出现因将机密推送到代码存储库而导致的漏洞。

无论是构建面向外部的应用还是内部业务线应用,都可使用 Microsoft Entra ID(以前称为 Azure AD)管理标识和访问控制。

借助 Microsoft Entra ID(以前称为 Azure AD)工作负载联合身份验证功能,无需在 GitHub 机密存储中管理 Azure 服务主体机密和其他云凭据。在 Azure 中更安全地管理所有云资源访问。这些功能还可以将因 GitHub 中的凭据过期而导致服务停机的风险降至最低。

通过组织的目录对用户进行身份验证,并依赖高级安全功能,如多重身份验证、Microsoft Entra ID(以前称为 Azure AD)标识保护和异常活动报告。

通过精细的基于角色的访问控制 (RBAC) 帮助保护对 Azure 资源和 Azure 门户的访问。

使用 Microsoft Entra ID(以前称为 Azure AD)B2C 为外部用户管理对企业到消费者应用程序的访问。

使用 Azure Monitor 实时监视应用程序和基础结构。识别代码问题以及潜在的可疑活动和异常。

Azure Monitor 与 Azure Pipelines 中的发布管道集成,可根据监视数据实现自动批准质量门限或发布回滚。

Microsoft Defender for Cloud 会持续评估、保护和捍卫 Azure、本地或多云工作负载及安全状况。提供对 DevOps 库存以及预生产应用程序代码及资源配置的安全状况的全面了解。

相关产品

Visual Studio Code

用于云开发的功能强大的轻型代码编辑器。

Azure DevOps

供团队共享代码、跟踪工作和传输软件的服务。

GitHub Enterprise

通过将开放源代码和最佳做法安全地引入企业项目,实现大规模创新。

Azure Key Vault

保护密钥和其他机密并保持对它们的控制。

Microsoft Entra ID(前身为 Azure Active Directory)

同步本地目录并启用单一登录。

Azure Monitor

充分洞察应用程序、基础结构和网络。

Microsoft Defender for Cloud

保护多云和混合环境。

适用于 Azure DevOps 的 GitHub Advanced Security

开发人员工作流原生的代码、机密和依赖项扫描。

Azure 中的 DevSecOps

如果你的企业要存储自定义数据或客户端数据,则需开发解决方案来涵盖此数据的管理和接口,同时考虑到安全性。DevSecOps 使用左移策略从开始开发时就采用了安全最佳做法,而不是在最后进行审核。