以 DevOps 速度安全實現創新的應用程式

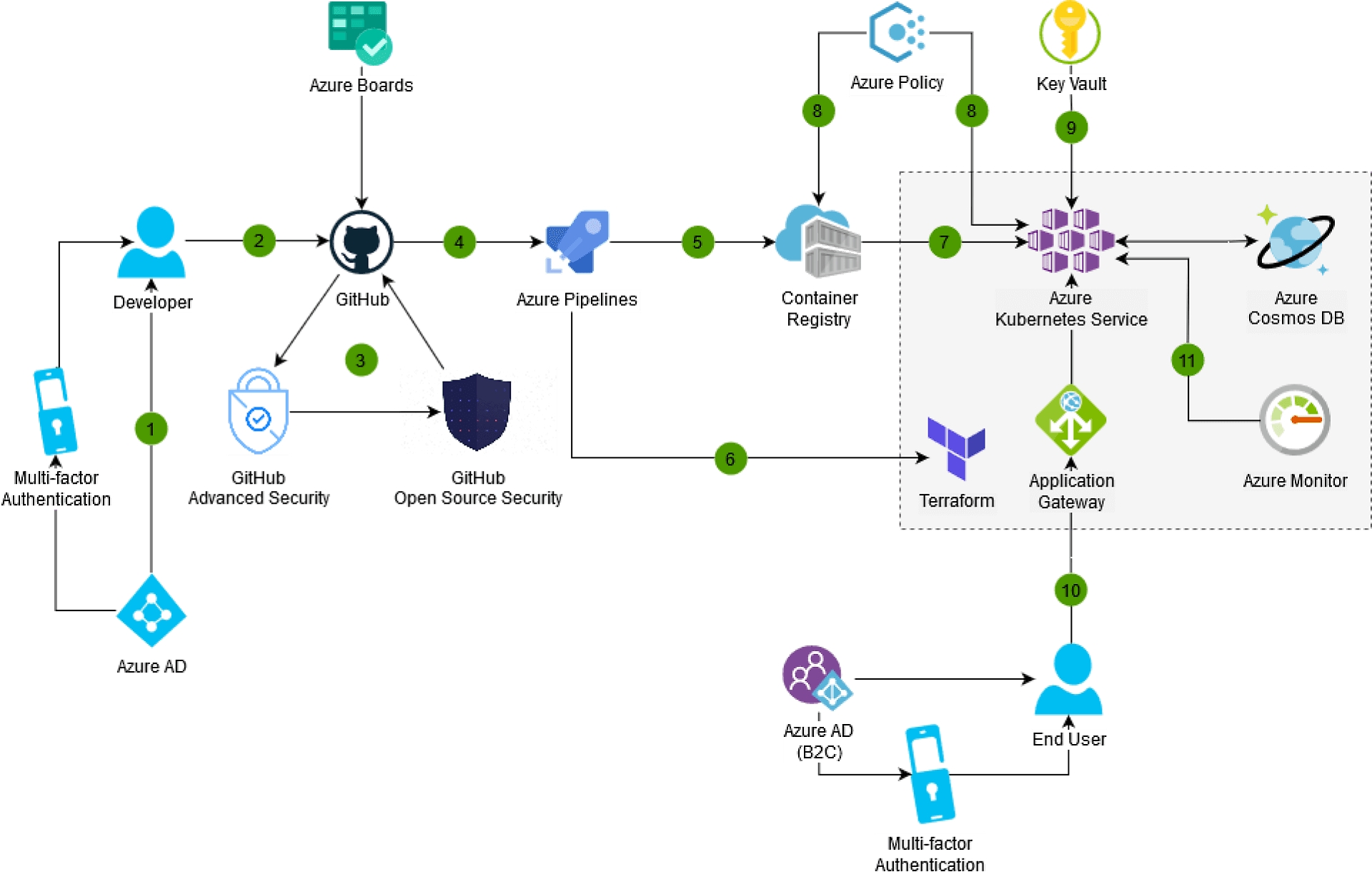

隨著新類型網路安全性攻擊的增加,您可以在開發週期初期整合安全性,藉此強化開發環境和軟體供應鏈。DevSecOps 結合了 GitHub 與 Azure 的產品和服務,可促進 DevOps 與 SecOps 團隊的共同作業。使用完整的解決方案以藉由 DevOps 速度實現更安全的創新應用程式。

讓組織中的所有人都參與安全應用程式的建置和作業,以協助保護環境。"提早測試"安全性是指在最早的開發階段 (從規劃到開發、封裝和部署) 就考慮納入安全性。使用 Microsoft Visual Studio 和 GitHub 將安全性整合到開發人員工作流程中,藉此在程式碼檢閱階段自動偵測潛在的安全性弱點。

針對應用程式使用協力廠商程式碼和開放原始碼軟體時,能夠更有效地控制軟體供應鏈。安心地使用會在生產環境中檢查程式碼的 Azure 和 GitHub 產品和服務來進行開發,並追蹤使用中的協力廠商元件,藉此提高安全性。

使用各種 Azure 服務,更方便且安全地運作應用程式。在受控應用程式平台 (包括 Kubernetes) 上執行程式碼,並使用信任的服務更安全地管理金鑰、權杖和祕密。使用原則來提高對您環境安全性的信賴度。透過應用程式和基礎結構的即時監控解決方案,協助確保作業能夠順暢且安全地進行。

使用嚴格的存取控制來協助保護應用程式、程式碼和基礎結構。Azure 為會存取您應用程式的組織內部使用者和外部取用者,提供業界一流的身分識別服務。使用 DevSecOps 工具和身分識別平台保護 GitHub 上的程式碼存取權、更精確地管理 Azure 資源的權限,並為應用程式提供驗證和授權服務。

利用完整的產品和服務組合,或只選擇您需要的項目

取得適用於 GitHub 與 Azure DevOps,可協助保護您應用程式之程式碼、相依性及密碼的進階功能

- 使用業界一流的語意程式碼分析引擎 CodeQL 來識別程式碼中的弱點。

- 使用 Dependabot 進行安全性警示和自動化安全性更新,藉此識別並補救相依性的安全性問題。

- 在認證被錯誤地以祕密掃描提交到原始檔控制的時候,取得自動通知並封鎖推送。

讓您放心地建置已準備好投入實際執行環境的容器映像,並提供完整的端對端追蹤。使用 Azure Pipelines 進行持續整合與持續傳遞 (CI/CD),即可在每次認可時將程式碼進行編譯並封裝到 Docker 容器中,再將其自動部署到測試環境。追蹤每個映像的認可、工作項目和成品,以了解在環境中執行的程式碼。

使用 GitHub Actions,在推送、問題建立或新發行版本等 GitHub 事件上進行自動化,並執行軟體工作流程。為您使用的服務組合及設定動作,並利用跨多個操作系統進行同時測試的矩陣工作流程來節省時間。建置、測試和部署代碼,且支援您所選擇的任何語言。

使用 Azure Container Registry 建置、儲存、保護、掃描、複寫和管理容器映像和成品。使用適用於雲端的 Microsoft Defender 進行自動掃描,以便在您的 CI/CD 工作流程中識別易受攻擊的容器映像。

從使用 Azure Resource Manager (ARM) 或其他範本來安全設定雲端基礎結構即代碼 (IaC) 開始,以最低負擔快速上線開發人員。套用並強制執行可確保組織安全性與一致性的範本化設定,並搭配使用 適用於雲端的 Microsoft Defender IaC 範本掃描,以將會影響生產環境的雲端設定錯誤降到最低。

使用基礎結構即程式碼解決方案 (例如 Terraform),直接從 CI/CD 管線部署 AKS 叢集。

使用 搭配 AKS 的 Azure 原則,以協助確保作業符合規範。

使用 Azure Key Vault 安全地儲存並管理金鑰、憑證、權杖和其他祕密,以便應用程序可以在執行時載入,同時避免將金鑰包含在應用程式代碼中的風險。透過在硬體安全模組 (HSM) 中匯入和產生金鑰,加強 FIPS 140-2 等級 2 和等級 3 合規性的安全性。

與 GitHub Advanced Security 或適用於 Azure DevOps 的 GitHub Advanced Security 的祕密掃描合併,避免因為將祕密推送到程式碼存放庫而出現弱點。

無論您是要建置外部對應應用程式,還是內部的企業營運應用程式,請使用 Microsoft Entra ID (之前稱為 Azure AD) 來管理身分識別與存取控制。

有了 Microsoft Entra ID (之前稱為 Azure AD) 工作負載識別身分同盟功能,便不需要在 GitHub 密碼存放區中管理 Azure 服務主體祕密和其他雲端認證。在 Azure 中更安全地管理所有雲端資源存取權。這項功能也會將因 GitHub 中的認證過期而停機的風險降到最低。

使用組織目錄並仰賴例如多重要素驗證、Microsoft Entra ID (之前稱為 Azure AD) Identity Protection 和異常活動報告等進階安全性功能來驗證使用者。

使用精確的角色型存取控制 (RBAC) 協助保護 Azure 資源和 Azure 入口網站的存取權。

使用 Microsoft Entra ID (之前稱為 Azure AD) B2C 管理企業對消費者應用程式的外部使用者存取權。

使用 Azure 監視器即時監控您的應用程式與基礎結構。找出程式碼問題和潛在的可疑活動與異常。

Azure 監視器會與 Azure Pipelines 中的發行管線進行整合,以根據監控資料自動核准品質控管或版本復原作業。

適用於雲端的 Microsoft Defender 會持續評定、保護和捍衛 Azure、內部部署或多雲端工作負載和安全性態勢。提供對於 DevOps 詳細目錄及預先產生的應用程式代碼和資源設定的安全性態勢可見性。

相關產品

Visual Studio Code

適合雲端開發,功能強大的輕量型程式碼編輯器。

Azure DevOps

為小組提供分享程式碼、追蹤工作和運送軟體的服務。

GitHub Enterprise

安全地將開放原始碼和最佳做法應用到企業專案,以大規模地進行創新。

Azure Key Vault

保護並維護金鑰及其他祕密的控管。

Microsoft Entra ID (先前稱為 Azure Active Directory)

同步處理內部部署目錄以及啟用單一登入。

Azure 監視器

可完整觀察您的應用程式、基礎結構和網路。

適用於雲端的 Microsoft Defender

保護多重雲端與混合式環境。

適用於 Azure DevOps 的 GitHub Advanced Security

開發人員工作流程原生的程式碼、秘密和相依性掃描。

Azure 中的 DevSecOps

如果企業要儲存自訂或用戶端資料,請開發解決方案以涵蓋此資料的管理和介面,並將安全性納入考慮。DevSecOps 從初始開發即運用安全性最佳做法,而不是在結束時使用提早測試策略進行稽核。