DevSecOps

Biztonságos alkalmazásokat hozhat létre egy megbízható platformon. Beágyazhatja a biztonságot a fejlesztői munkafolyamatába, és elősegítheti a fejlesztők, a biztonsági szakemberek és az informatikai operátorok közötti együttműködést.

Innovatív alkalmazások biztonságos készítése a DevOps sebességével

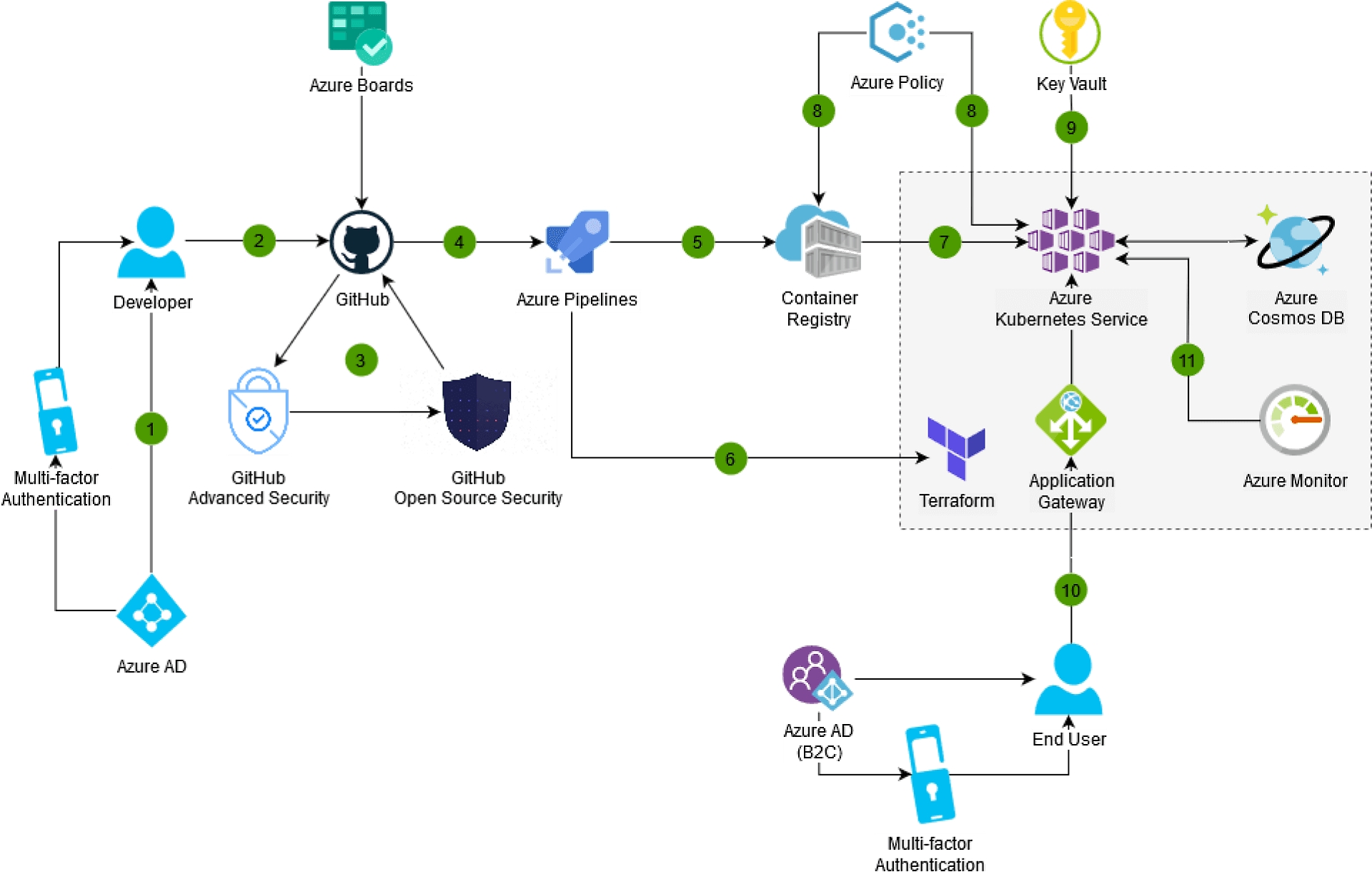

A kiberbiztonsági támadások új típusainak elterjedése miatt már a fejlesztési ciklus korai szakaszában érdemes megerősíteni a fejlesztési környezetet és a szoftverellátási láncot a biztonság integrálásával. A DevSecOps a GitHub és az Azure termékeit és szolgáltatásait kombinálva segíti elő a DevOps- és SecOps-csapatok együttműködését. A teljes megoldás használatával biztonságosabb és innovatívabb alkalmazásokat hozhat létre a DevOps sebességével.

A környezet védelmének elősegítése érdekében a szervezet minden tagját bevonhatja a biztonságos alkalmazások fejlesztésének és működtetésének folyamatába. A "shift-left" megközelítésű biztonság azt jelenti, hogy a biztonságot már a fejlesztés legkorábbi szakaszaitól szem előtt tartjuk, a tervezéstől a fejlesztésig, a csomagolásig és az üzembe helyezésig. Automatikusan észlelheti a lehetséges biztonsági réseket a kód vizsgálatakor, ha a biztonságot a fejlesztői munkafolyamatba integrálja a Visual Studio és a GitHub használatával.

A szoftveres ellátási lánc könnyebben kezelhető, ha harmadik féltől származó kódot és nyílt forráskódú szoftvereket használ az alkalmazásaihoz. A kódot éles környezetben vizsgáló és a használatban lévő külső összetevőket a fokozott biztonság érdekében nyomon követő Azure- és GitHub-termékekkel és -szolgáltatásokkal magabiztosan végezheti a fejlesztést.

Az alkalmazások kényelmesebb és biztonságosabb működtetését lehetővé tevő Azure-szolgáltatások széles körét használhatja. A kódot felügyelt alkalmazásplatformokon, például a Kubernetesen futtathatja, a megbízható szolgáltatásokkal pedig biztonságosan kezelheti a kulcsokat, a tokeneket és a titkos kódokat. A szabályzatokkal növelheti a környezet biztonságának megbízhatóságát. Az alkalmazások és az infrastruktúra zökkenőmentes és biztonságos üzemeltetéséről valós idejű figyelési megoldásokkal gondoskodhat.

Szigorú hozzáférés-vezérlést alkalmazhat az alkalmazás, a kód és az infrastruktúra védelme érdekében. Az Azure vezető identitásszolgáltatásokat kínál a szervezet belső felhasználói és az alkalmazásokhoz hozzáférő külső felhasználók számára. A DevSecOps eszközeinek és identitásplatformjának használatával biztonságossá teheti a kódhoz a GitHubon való hozzáférést, kezelheti az Azure-erőforrások részletes engedélyeit, és hitelesítési és engedélyezési szolgáltatásokat biztosíthat az alkalmazásaihoz.

Kihasználhatja a termékek és szolgáltatások teljes készletének előnyeit – vagy kiválaszthatja csak azokat, amelyekre szüksége van

Olyan speciális funkciókat érhet el a GitHub és az Azure DevOps szolgáltatásban, amelyekkel biztonságossá teheti az alkalmazás kódját, függőségeit és titkos kódjait

- Az iparág vezető szemantikai kódelemző motorja, a CodeQL segítségével azonosíthatja a kódjában található biztonsági réseket.

- A biztonsági riasztásokkal és automatikus biztonsági frissítésekkel szolgáló Dependabot segítségével azonosíthatja és megszüntetheti a függőségekben előforduló biztonsági problémákat.

- Automatikus értesítést kaphat, és letilthatja azokat a leküldéseket, amelyek esetében a titkos kódok ellenőrzése tévesen bevitte a hitelesítő adatokat a verziókövetésbe.

Magabiztosan hozhat létre éles környezetben való használatra kész, teljeskörűen nyomon követhető tárolólemezképeket. Ha a folyamatos integrációhoz és terjesztéshez (CI/CD) az Azure Pipelines megoldást használja, a kód lefordítása és csomagolása minden egyes véglegesítés esetében egy Docker-tárolóba fog történni, és a kód automatikusan egy tesztkörnyezetben lesz üzembe helyezve. A környezetében futó kód értelmezéséhez minden lemezkép esetében nyomon követheti a véglegesítéseket, a munkatételeket és az összetevőket.

A GitHub Actions használatával bármely GitHub-eseményen automatizálhatja és futtathatja a szoftveres munkafolyamatokat, például leküldésen, probléma-létrehozáson vagy új kiadáson. Egyesítheti és konfigurálhatja az Ön által használt szolgáltatások műveleteit, a tesztelést egyidejűleg több operációs rendszeren végző mátrixos munkafolyamatokkal pedig időt takaríthat meg. Az Ön által választott nyelv támogatásával fejlesztheti, tesztelheti és helyezheti üzembe a kódot.

Az Azure Container Registry segítségével gondoskodhat a tárolólemezképek és a munkadarabok fejlesztéséről, tárolásáról, védelméről, vizsgálatáról, replikálásáról és kezeléséről. A Felhőhöz készült Microsoft Defender használatával automatikus vizsgálat keretében azonosíthatja a sebezhető tárolólemezképeket a CI/CD-munkafolyamataiban.

Első lépésként biztonságosan konfigurálhatja a felhőbeli kódként nyújtott infrastruktúrát (IaC) az Azure Resource Manager (ARM) vagy más sablonok segítségével, amivel gyorsan, minimális terhelés mellett készítheti fel a fejlesztőket. A szervezet egészében konzisztens biztonságot nyújtó, sablonosított konfigurációkat alkalmazhat és kényszeríthet, a Felhőhöz készült Microsoft Defender IaC-sablonvizsgálatával pedig minimalizálhatja a felhőben az éles környezetekbe is bekerülő helytelen konfigurációk számát.

Az AKS -fürtöt közvetlenül a CI/CD-folyamatból is üzembe helyezheti egy, az infrastruktúrát kódként nyújtó megoldás, például a Terraform használatával.

Az Azure Policy és az AKS együttes használatával gondoskodhat a műveletek megfelelőségéről.

Az Azure Key Vault segítségével biztonságosan tárolhatja és kezelheti a kulcsokat, a tanúsítványokat, a tokeneket és más titkos kódokat, így az alkalmazások futásidőben tölthetik be őket úgy, hogy közben nem kell kulcsokat szerepeltetni az alkalmazások kódjában. A hardveres biztonsági modulokban (HSM-ekben) kulcsok importálásával és létrehozásával FIPS 140-2 2. és 3. szintű megfelelőséget elérve növelheti a biztonságot.

A GitHub Advanced Security vagy az Azure DevOpshoz készült GitHub Advanced Security titkos kódok ellenőrzésére szolgáló funkciójával kombinálva védekezhet a titkos kódok kódtárakba való leküldése által okozott biztonsági rések ellen.

Akár kifelé irányuló, akár belső üzletági alkalmazást fejleszt, a Microsoft Entra ID (korábban Azure AD) segítségével kezelheti az identitásokat és a hozzáférés-vezérlést.

A Microsoft Entra ID (korábban Azure AD) számítási feladat identitás-összevonási képességei jóvoltából nem kell többé kezelnie az Azure-beli szolgáltatásnevek titkos kódját és a GitHub titkoskódtárában megtalálható egyéb felhőbeli hitelesítő adatokat. Az Azure-ban az összes felhőerőforrás esetében biztonságosabban kezelheti a hozzáférést. Ezeknek a képességeknek köszönhetően emellett minimálisra csökken annak a kockázata, hogy a szolgáltatás a GitHubon tárolt hitelesítő adatok lejárta miatt leálljon.

A szervezet címtárának használatával végezheti el a felhasználók hitelesítését, és olyan speciális biztonsági funkciókra támaszkodhat, mint amilyen például a többtényezős hitelesítés, a Microsoft Entra ID (korábban Azure AD) identitásvédelem és a rendellenes tevékenységekről készült jelentések.

Részletes szerepköralapú hozzáférés-vezérléssel (RBAC) segítheti az Azure-erőforrásokhoz való hozzáférés és az Azure portál védelmét.

A külső felhasználók végfelhasználói alkalmazásokhoz történő hozzáférését a Microsoft Entra ID (korábban Azure AD) B2C használatával felügyelheti.

Az Azure Monitorhasználatával valós időben figyelheti az alkalmazásokat és az infrastruktúrát. Azonosíthatja a kóddal kapcsolatos problémákat és a potenciálisan gyanús tevékenységeket és rendellenességeket.

Az Azure Monitor az Azure Pipelines kiadási folyamataival integrálódva lehetőséget ad arra, hogy a minőségi kapukat vagy a kiadások visszaállítását a rendszer automatikusan jóváhagyja a figyelési adatok alapján.

A Felhőhöz készült Microsoft Defender folyamatosan gondoskodik az Azure-beli helyszíni vagy többfelhős számítási feladatok és biztonsági állapotok értékeléséről, biztonságáról és védelméről. Teljes körű betekintést nyújt a DevOps-készletbe és az éles üzem előtti alkalmazáskódok és erőforrás-konfigurációk biztonsági állapotába.

Megtudhatja, hogyan teheti biztonságossá az összes nagyvállalati DevOps-környezetét

Ismerkedjen meg a nagyvállalati DevOps-eszközök és -eljárások ideális biztonságos beállításával. Ez az e-könyv kifejezetten a fejlesztői, a DevOps-platform- és az alkalmazáskörnyezetek megerősítésével foglalkozik.

Kapcsolódó termékek

Visual Studio Code

Hatékony és egyszerűen használható kódszerkesztő felhőbeli fejlesztéshez.

Azure DevOps

Fejlesztőcsapatoknak készült, kódmegosztáshoz, a munka nyomon követéséhez és szoftverkészítéshez használható szolgáltatások.

GitHub Enterprise

A nyílt forráskódú kódját és az ajánlott eljárásait biztonságosan vezetheti be a nagyvállalati projektjeiben, és nagy méretekben végezhet innovációt.

Azure Key Vault

A kulcsokat és az egyéb titkos kódokat biztonságosan tárolhatja, és szabályozhatja az elérésüket.

Microsoft Entra ID (korábbi nevén Azure Active Directory)

Szinkronizálhatja a helyi címtárakat, és engedélyezheti az egyszeri bejelentkezést.

Azure Monitor

Teljes mértékben megfigyelheti az alkalmazásait, az infrastruktúráját és a hálózatát.

Felhőhöz készült Microsoft Defender

Gondoskodhat a többfelhős és a hibrid környezetei védelméről.

Az Azure DevOps-hoz készült GitHub Advanced Security

A fejlesztői munkafolyamat natív kód-, titkos kód- és függőségvizsgálata.

DevSecOps az Azure-ban

Ha a vállalata egyéni vagy ügyféladatokat tárol, a biztonságot szem előtt tartva kell fejlesztenie az adatok kezelésére és felületére vonatkozó megoldásokat. A DevSecOps a „shift-left” megközelítésen alapuló stratégiát alkalmazva a fejlesztés legelső lépéseitől kezdve követi a biztonsággal kapcsolatos ajánlott eljárásokat ahelyett, hogy a folyamat végén végezne auditálást.

A DevSecOps használatbavétele

Megtudhatja, hogyan teheti lehetővé a DevSecOps használatát a GitHub és az Azure segítségével.

További információ a felhőbiztonságról

Megtudhatja, hogyan gondoskodhat a többfelhős alkalmazásai és erőforrásai védelméről.