Registre confidentiel Azure

Une banque de données non structurée et infalsifiable hébergée dans des environnements d’exécution de confiance (TEE) et étayée par une preuve cryptographique vérifiable.

Stockez vos données avec une totale confiance

Le registre confidentiel Azure fournit un registre managé et décentralisé pour les entrées de données sauvegardées par le service Blockchain. Préservez l’intégrité des données en empêchant toute modification non autorisée ou accidentelle avec un stockage infalsifiable. Protégez vos données au repos, en transit et en cours d’utilisation avec les enclaves sécurisées matérielles utilisées dans l’informatique confidentielle Azure.

Stockage de données infalsifiable sauvegardé par la structure Blockchain

Preuves de falsification disponibles à tout moment

Tous les avantages de l’informatique confidentielle Azure, notamment la protection des données en transit

Options flexibles pour la base informatique de confiance

Protégez vos données avec le service Blockchain

Veillez à ce que vos enregistrements de données sensibles restent intacts au fil du temps. La structure Blockchain décentralisée utilise des réplicas basés sur le consensus et des blocs signés par chiffrement pour que les informations validées dans le Registre confidentiel soient éternellement infalsifiables. Vous aurez bientôt la possibilité d’ajouter plusieurs tiers pour collaborer sur des activités de registre décentralisé avec le concept de consortium, une fonctionnalité clé dans les solutions Blockchain.

Accédez aux preuves de falsification à tout moment

Ayez la garantie que vos données stockées sont immuables en effectuant les vérifications vous-même. Les preuves de falsification peuvent être illustrées pour les nœuds de serveur, les blocs stockés dans le registre et toutes les transactions utilisateur. Des reçus sont également disponibles pour chaque transaction.

Bénéficiez des avantages de l’informatique confidentielle Azure

Protégez vos données au repos et en transit, ainsi que les données en cours d’utilisation. Le Registre confidentiel s’exécute exclusivement sur les environnements d’exécution de confiance de l’informatique confidentielle Azure. Le protocole TLS (Transport Layer Security) prend fin à l’intérieur de l’enclave, ce qui permet de laisser les fournisseurs de nuage et les administrateurs en dehors de la base informatique de confiance, offrant ainsi un niveau de sécurité optimal. En outre, chaque transaction au sein du Registre confidentiel est signée numériquement par la racine matérielle d’approbation.

Laissez les fournisseurs de nuage en dehors de la base informatique de confiance

Empêchez les développeurs de service, les techniciens de centre de données et les administrateurs de nuage d’accéder à vos données. Le Registre confidentiel s’exécute sur une base informatique de confiance (TCB) minimaliste qui vous permet de garder les fournisseurs de nuage en dehors de vos plans de calcul avec des options telles que l’authentification basée sur les certificats.

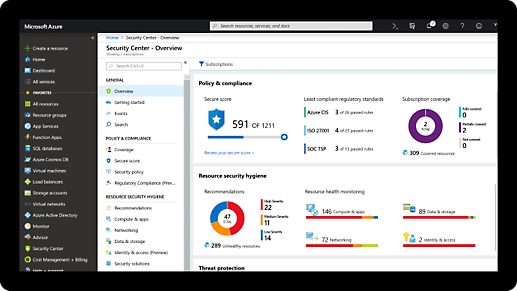

Sécurité et conformité complètes et intégrées

-

Microsoft investit plus de 1 milliard de USD par an dans la recherche et le développement en matière de cybersécurité.

-

Nous employons plus de 3 500 experts de sécurité qui se consacrent à la sécurité et à la protection des données.

-

Azure propose plus de certifications que tout autre fournisseur de service dans le nuage. Voir la liste complète.

La tarification du Registre confidentiel est basée sur l’utilisation

La tarification est basée sur le nombre de registres utilisés et sur leur durée d’utilisation. Paiement à l'utilisation.

Commencez avec un compte gratuit Azure

1

2

Lorsque votre crédit est épuisé, passez au paiement à l’utilisation pour continuer à créer des applications à l’aide de ces mêmes services gratuits. Payez uniquement si vous utilisez une quantité supérieure aux volumes mensuels gratuits.

3

Documentation et ressources sur le registre confidentiel Azure

Questions fréquentes sur le registre confidentiel Azure

-

Consultez Disponibilité régionale.

-

Toutes les entrées de données peuvent être vérifiées. Vous pouvez vérifier les preuves de falsification pour toutes les transactions utilisateur et par le biais de reçus propres à la transaction. Des preuves de falsification sont également disponibles pour les nœuds de serveur et les blocs stockés sur le registre décentralisé.