你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

适用于农业的 Azure 数据管理器预览版安装快速入门

使用此文档开始按步骤安装适用于农业的数据管理器。 请确保你的 Azure 订阅 ID 在我们的允许列表中。 适用于农业的 Microsoft Azure 数据管理器要求注册,在预览期间仅提供给已获批准的客户和合作伙伴。 若要在预览期间请求访问适用于农业的 Azure 数据管理器,请使用此表单。

注意

适用于农业的 Microsoft Azure 数据管理器目前为预览版。 有关 beta 版、预览版或尚未正式发布的功能所适用的法律条款,请参阅 Microsoft Azure 预览版的补充使用条款。

适用于农业的 Microsoft Azure 数据管理器要求注册,在预览期间仅提供给已获批准的客户和合作伙伴。 若要在预览期间请求访问适用于农业的 Microsoft 数据管理器,请使用此表单。

1:注册资源提供程序

按照资源提供程序文档中步骤 1-5 进行操作。

在上述文档中的步骤 5 中,搜索 Microsoft.AgFoodPlatform 并执行相同注册。

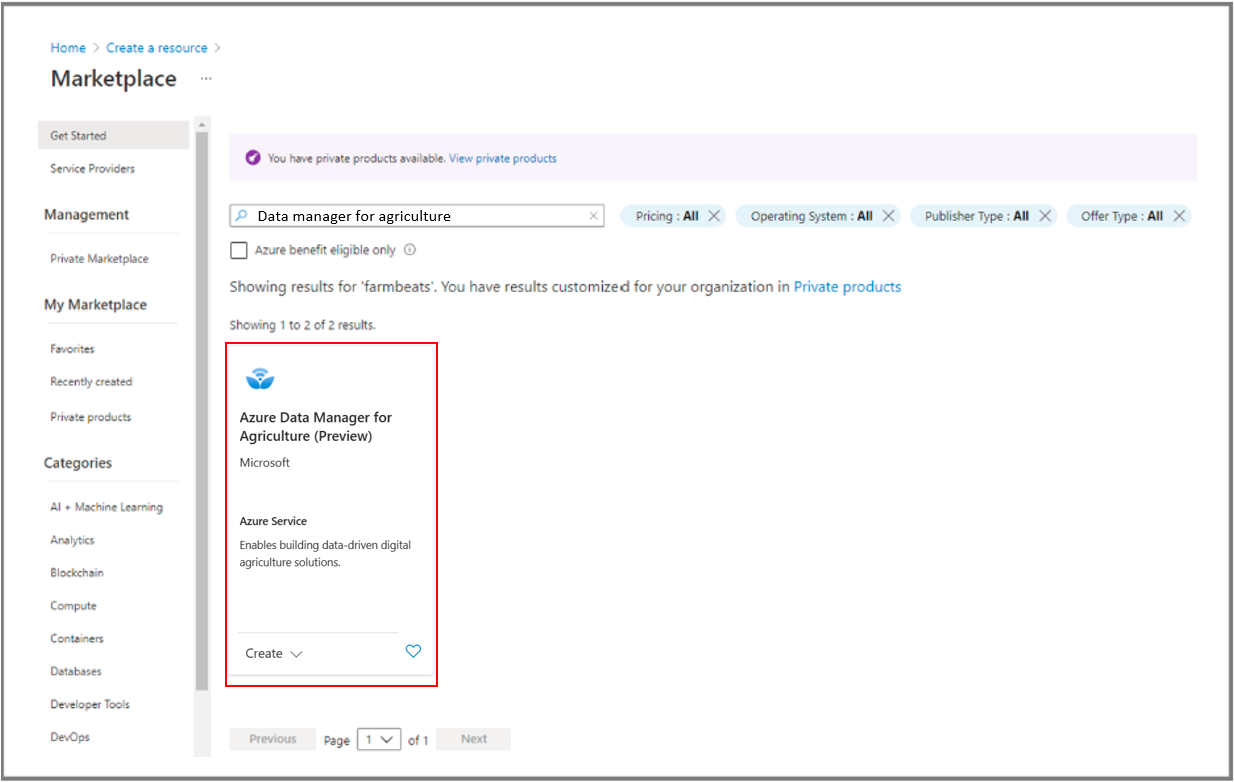

2:在市场中搜索

重要

使用此链接访问 Azure 门户。 预览版客户通过此链接可在市场中看到适用于农业的 Azure 数据管理器安装卡。

在市场搜索栏中输入适用于农业的数据管理器。 然后选择列表磁贴上的“创建”,如下所示。

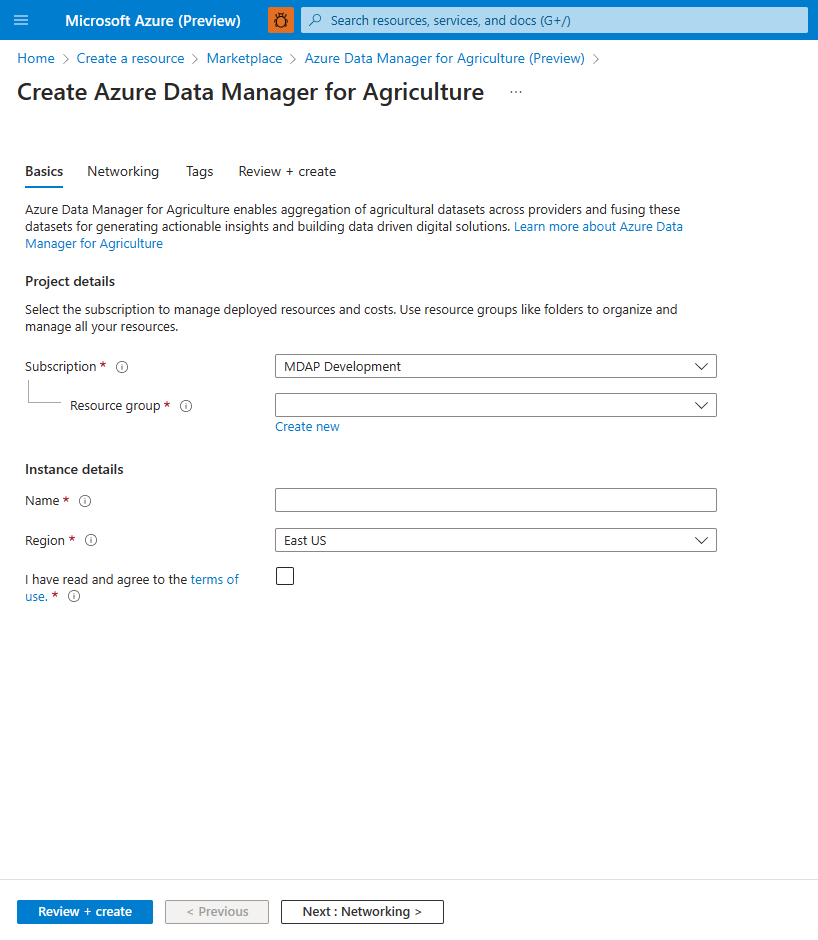

3:创建适用于农业的数据管理器实例

提供在所选区域中创建适用于农业的 Azure 数据管理器实例和资源组时所需的详细信息。 提供以下详细信息:

- 订阅 ID:为租户选择允许列表中的订阅 ID

- 资源组:选择现有资源组或创建新的资源组

- 实例名称:为适用于农业的数据管理器实例命名

- 区域:选择要部署实例的区域

- 标记:选择使用标记对资源进行分类

提供详细信息并接受相关条款和条件后,选择“查看 + 创建”,然后选择“创建”按钮。 随即将启动适用于农业的 Azure 数据管理器资源的部署过程。

4:Azure 应用注册

可以通过在 Microsoft Entra ID 中注册的应用来访问适用于农业的数据管理器资源。 使用 Azure 门户来注册应用,这样 Microsoft 标识平台就可以为要访问适用于农业的数据管理器的应用提供身份验证和授权服务。

按照应用注册中提供的步骤(直到步骤 8)操作,生成以下信息:

- 应用程序(客户端) ID

- 目录(租户)ID

- 应用名称

记下这三个值,在下一步中需要使用它们。

创建的应用程序(客户端)ID 类似于应用程序的用户 ID,现在需要创建其相应的应用程序密码(客户端密码),以便应用程序标识自身。

按照添加客户端密码中提供的步骤生成客户端密码并复制生成的客户端密码。

5:角色分配

完成应用注册后,下一步是在Azure 门户中分配角色,为新创建的应用程序提供授权。 适用于农业的数据管理器使用 Azure RBAC 来管理授权请求。

登录到Azure 门户,导航到资源组 (resource-group-name) 下新创建的资源 (<Name>-resource-name)(于步骤 5 中创建)。

注意

在“资源组”选项卡中,如果未找到创建的“适用于农业的数据管理器”资源,则需要启用“显示隐藏类型”复选框,以查看创建的适用于农业的数据管理器资源。

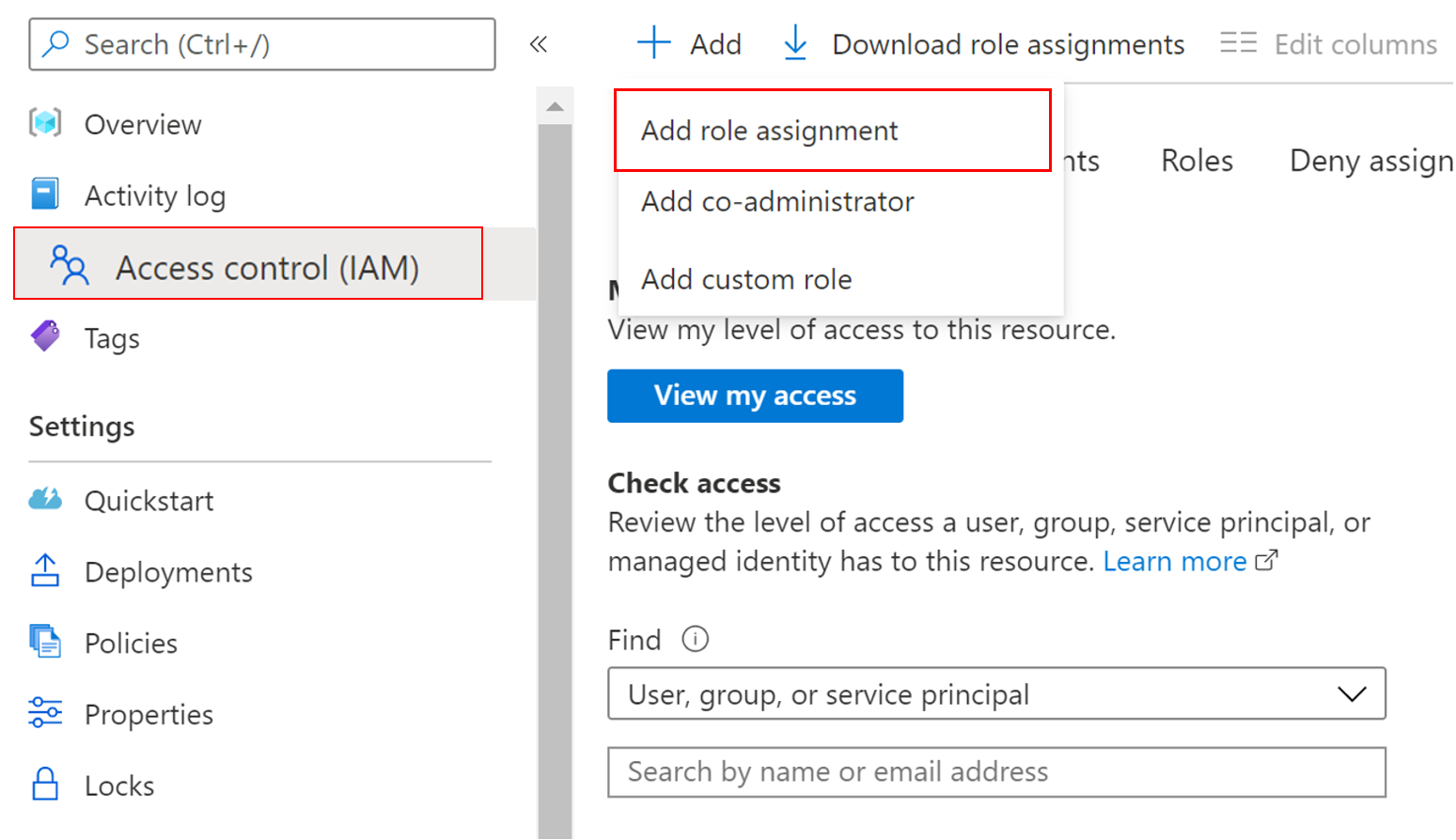

选择“适用于农业的 Azure 数据管理器资源”选项卡,可以在选项窗格的左侧找到 IAM 菜单选项,如图所示:

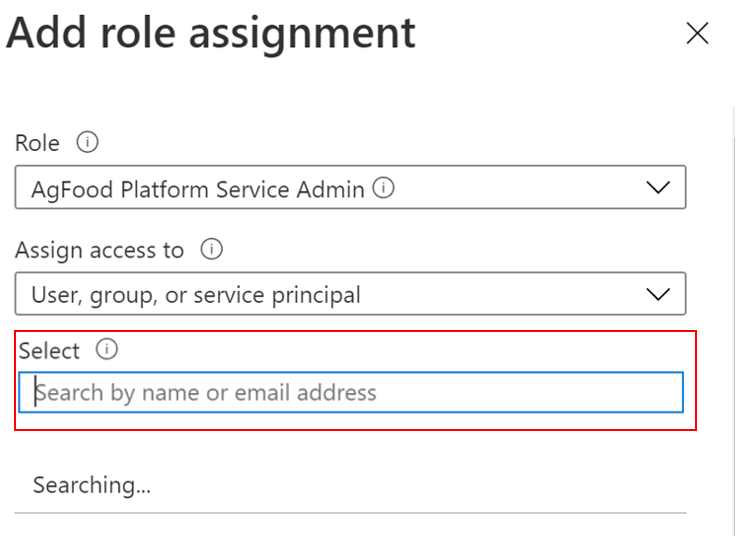

选择“添加”>“添加角色分配”,之后门户右侧会打开一个窗格,从下拉列表中的三个角色中选择一个:

- AgFood 平台服务管理员 - 具有全部 CRUD(创建、读取、更新和删除)操作权限。

- AgFood 平台服务参与者 - 具有有限的 CRUD 操作权限(无法删除)。

- AgFood 平台服务读取者 - 仅有权执行读取操作。

若要完成角色分配,请执行以下步骤:

从上述三个角色中选择一个角色。

在“将访问权限分配给”部分中选择“用户、组或服务主体”。

将新创建的应用名称粘贴到“选择”部分(如下图所示)。

选择“保存”以分配该角色。

这确保了应用(在上一步中注册)已获得适用于农业的 Azure 数据管理器资源的访问权限(基于分配的角色)。

注意

需要创建三个不同的应用(应用注册)才能分配全部三个角色(管理员、参与者和读取者)。

6:生成访问令牌

下一步是生成访问令牌,其中包含根据上一步完成的 Azure 角色分配来标识应用程序时所需的安全凭据。

若要使用服务主体访问适用于农业的 Azure 数据管理器 REST API,需要为服务主体获取 Microsoft Entra 访问令牌。

替换请求中的以下参数:

| 参数 | 说明 |

|---|---|

| 租户 ID | 应用注册中生成的 Microsoft Entra ID 中的租户 ID(步骤 1) |

| 客户端 ID | 注册的应用程序的应用程序(服务主体)ID |

| 客户端机密 | 为应用程序生成的机密。 |

参数 resource 是适用于农业的 Azure 数据管理器登录应用程序的标识符。 此标识符是常量值,设为 https://farmbeats.azure.net。

对于 Bash:

curl -X POST -H 'Content-Type: application/x-www-form-urlencoded' \

-d 'grant_type=client_credentials&client_id=<client-id>&resource=https://farmbeats.azure.net&client_secret=<application-secret>' \

https://login.microsoftonline.com/<tenant-id>/oauth2/token

对于 PowerShell:

$headers = New-Object "System.Collections.Generic.Dictionary[[String],[String]]"

$headers.Add("Content-Type", "application/x-www-form-urlencoded")

$body = "grant_type=client_credentials&client_id=<client-id>&client_secret=<application-secret>&resource=https%3A%2F%2Ffarmbeats.azure.net"

$response = Invoke-RestMethod 'https://login.microsoftonline.com/<tenant-id>/oauth2/token' -Method 'POST' -Headers $headers -Body $body

$response | ConvertTo-Json

响应应如下所示:

{

"token_type": "Bearer",

"expires_in": "3599",

"ext_expires_in": "3599",

"expires_on": "1622530779",

"not_before": "1622526879",

"resource": "https://farmbeats.azure.net",

"access_token": "eyJ0eXAiOiJKV1QiLC......tpZCI6InZhcF9"

}

通过 API 端点 (instanceUri) 和 access_token,你现在可以开始向我们的服务 API 发出请求。 如果在设置环境时有任何疑问,请提出支持请求以获取所需的帮助。

后续步骤

- 在此处查看层次结构模型,并了解如何创建和组织农业数据

- 在此处了解我们的 REST API

- 如何创建 Azure 支持请求